लेखक:

Judy Howell

निर्माण की तारीख:

26 जुलाई 2021

डेट अपडेट करें:

1 जुलाई 2024

![Nmap लिपियों के साथ नेटवर्क कमजोरियों का पता लगाएं [ट्यूटोरियल]](https://i.ytimg.com/vi/3U1pJ-eJrAU/hqdefault.jpg)

विषय

क्या आप अपने नेटवर्क या किसी और की सुरक्षा के बारे में चिंतित हैं? अवांछित घुसपैठियों के खिलाफ अपने राउटर को सुरक्षित करना सुरक्षित नेटवर्क की नींव में से एक है। इस कार्य के लिए बुनियादी उपकरणों में से एक Nmap या Network Mapper है। यह कार्यक्रम एक लक्ष्य को स्कैन करता है और रिपोर्ट करता है कि कौन से पोर्ट खुले हैं और कौन से बंद हैं। सुरक्षा विशेषज्ञ इस कार्यक्रम का उपयोग नेटवर्क की सुरक्षा का परीक्षण करने के लिए करते हैं।

कदम बढ़ाने के लिए

2 की विधि 1: ज़ेनमैप के साथ

Nmap इंस्टॉलर डाउनलोड करें। आप इसे डेवलपर की वेबसाइट से मुफ्त में डाउनलोड कर सकते हैं। यह अत्यधिक अनुशंसित है कि आप वायरस या नकली फ़ाइलों से बचने के लिए इसे सीधे डेवलपर से डाउनलोड करें। Nmap के संस्थापन पैकेज में Zenmap शामिल है, जो Nmap के लिए चित्रमय इंटरफ़ेस है, जिससे कमांड सीखने के बिना स्कैन को चलाना newbies के लिए आसान हो जाता है।

Nmap इंस्टॉलर डाउनलोड करें। आप इसे डेवलपर की वेबसाइट से मुफ्त में डाउनलोड कर सकते हैं। यह अत्यधिक अनुशंसित है कि आप वायरस या नकली फ़ाइलों से बचने के लिए इसे सीधे डेवलपर से डाउनलोड करें। Nmap के संस्थापन पैकेज में Zenmap शामिल है, जो Nmap के लिए चित्रमय इंटरफ़ेस है, जिससे कमांड सीखने के बिना स्कैन को चलाना newbies के लिए आसान हो जाता है। - ज़ेनमैप प्रोग्राम विंडोज, लिनक्स और मैक ओएस एक्स के लिए उपलब्ध है। आप नैंप वेबसाइट पर सभी ऑपरेटिंग सिस्टम के लिए इंस्टॉलेशन फाइल पा सकते हैं।

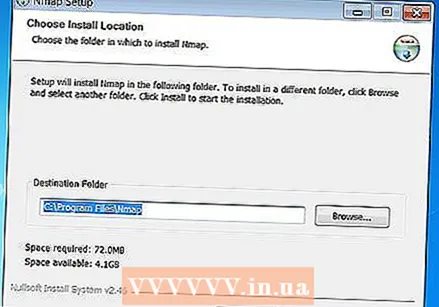

Nmap इंस्टॉल करें। डाउनलोड पूरा होने के बाद, इंस्टॉलर को चलाएं। आपसे पूछा जाएगा कि आप कौन से घटक स्थापित करना चाहते हैं। Nmap का पूरा फायदा उठाने के लिए, आपको उन सभी को जांचते रहना होगा। Nmap किसी भी एडवेयर या स्पाइवेयर को इंस्टॉल नहीं करेगा।

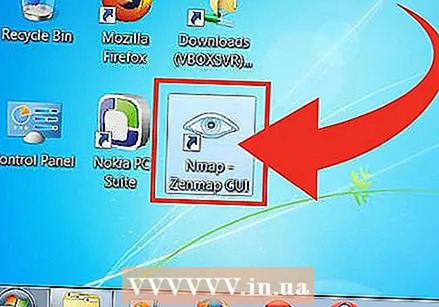

Nmap इंस्टॉल करें। डाउनलोड पूरा होने के बाद, इंस्टॉलर को चलाएं। आपसे पूछा जाएगा कि आप कौन से घटक स्थापित करना चाहते हैं। Nmap का पूरा फायदा उठाने के लिए, आपको उन सभी को जांचते रहना होगा। Nmap किसी भी एडवेयर या स्पाइवेयर को इंस्टॉल नहीं करेगा।  Nmap GUI प्रोग्राम ज़ेनमैप चलाएं। यदि आपने स्थापना के दौरान सेटिंग्स को डिफ़ॉल्ट रूप से छोड़ दिया है, तो आपको अपने डेस्कटॉप पर इसके लिए एक आइकन देखना चाहिए। यदि नहीं, तो प्रारंभ मेनू जांचें। ज़ेनमैप खोलने से कार्यक्रम शुरू होगा।

Nmap GUI प्रोग्राम ज़ेनमैप चलाएं। यदि आपने स्थापना के दौरान सेटिंग्स को डिफ़ॉल्ट रूप से छोड़ दिया है, तो आपको अपने डेस्कटॉप पर इसके लिए एक आइकन देखना चाहिए। यदि नहीं, तो प्रारंभ मेनू जांचें। ज़ेनमैप खोलने से कार्यक्रम शुरू होगा।  स्कैन के लिए लक्ष्य दर्ज करें। ज़ेनमैप कार्यक्रम स्कैनिंग को काफी सरल प्रक्रिया बनाता है। स्कैन करने में पहला कदम अपने लक्षित दर्शकों को चुनना है। आप एक डोमेन (example.com), एक आईपी पता (127.0.0.1), एक नेटवर्क पता (192.168.1.0/24) या उसके संयोजन में प्रवेश कर सकते हैं।

स्कैन के लिए लक्ष्य दर्ज करें। ज़ेनमैप कार्यक्रम स्कैनिंग को काफी सरल प्रक्रिया बनाता है। स्कैन करने में पहला कदम अपने लक्षित दर्शकों को चुनना है। आप एक डोमेन (example.com), एक आईपी पता (127.0.0.1), एक नेटवर्क पता (192.168.1.0/24) या उसके संयोजन में प्रवेश कर सकते हैं। - स्कैन की तीव्रता और उद्देश्य के आधार पर, एनएएमपी स्कैन करना आपके आईएसपी के नियमों और शर्तों के खिलाफ हो सकता है और संदिग्ध दिखाई दे सकता है। अपने नेटवर्क के अलावा अन्य लक्ष्यों के लिए Nmap स्कैन करने से पहले अपने देश और अपने ISP अनुबंध में हमेशा कानून की जाँच करें।

अपनी प्रोफ़ाइल चुनें। प्रोफाइल उन संशोधक समूहों के पूर्व निर्धारित समूह हैं जो स्कैन किए गए हैं। प्रोफाइल आपको कमांड लाइन पर पैरामीटर टाइप करने के बिना विभिन्न प्रकार के स्कैन को जल्दी से चुनने की अनुमति देता है। वह प्रोफ़ाइल चुनें जो आपकी आवश्यकताओं के अनुसार सबसे उपयुक्त हो:

अपनी प्रोफ़ाइल चुनें। प्रोफाइल उन संशोधक समूहों के पूर्व निर्धारित समूह हैं जो स्कैन किए गए हैं। प्रोफाइल आपको कमांड लाइन पर पैरामीटर टाइप करने के बिना विभिन्न प्रकार के स्कैन को जल्दी से चुनने की अनुमति देता है। वह प्रोफ़ाइल चुनें जो आपकी आवश्यकताओं के अनुसार सबसे उपयुक्त हो: - तीव्र स्कैन - एक व्यापक स्कैन। जिसमें ओएस डिटेक्शन, वर्जन डिटेक्शन, स्क्रिप्ट स्कैनिंग, ट्रेस रूट और आक्रामक स्कैन टाइमिंग शामिल है। यह एक "घुसपैठ स्कैन" माना जाता है।

- पिंग स्कैन - यह स्कैन पता लगाता है कि क्या लक्ष्य बिना पोर्ट स्कैन किए ऑनलाइन हैं।

- त्वरित स्कैन - यह आक्रामक समय के कारण एक नियमित स्कैन की तुलना में तेज़ है और क्योंकि केवल चयनित पोर्ट स्कैन किए जाते हैं।

- नियमित स्कैन - यह बिना किसी पैरामीटर के मानक Nmap स्कैन है। यह एक पिंग लौटेगा और लक्ष्य से खुले पोर्ट दिखाएगा।

स्कैनिंग शुरू करने के लिए स्कैन पर क्लिक करें। स्कैन के सक्रिय परिणाम Nmap के आउटपुट टैब में दिखाए जाते हैं। स्कैन अवधि आपके द्वारा चुने गए स्कैन प्रोफाइल, लक्ष्य के लिए भौतिक दूरी और लक्ष्य के नेटवर्क कॉन्फ़िगरेशन पर निर्भर करती है।

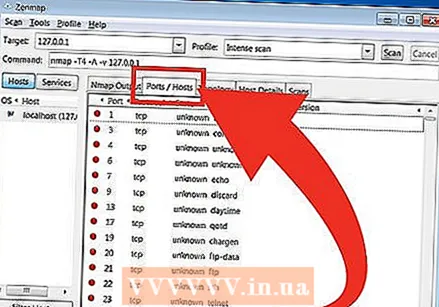

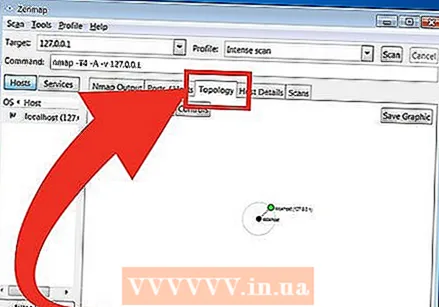

स्कैनिंग शुरू करने के लिए स्कैन पर क्लिक करें। स्कैन के सक्रिय परिणाम Nmap के आउटपुट टैब में दिखाए जाते हैं। स्कैन अवधि आपके द्वारा चुने गए स्कैन प्रोफाइल, लक्ष्य के लिए भौतिक दूरी और लक्ष्य के नेटवर्क कॉन्फ़िगरेशन पर निर्भर करती है।  अपने परिणाम पढ़ें। एक बार स्कैन पूरा हो जाने के बाद, आप नैंप आउटपुट टैब के निचले भाग पर "Nmap किया हुआ" संदेश देखेंगे। अब आप स्कैन किए गए प्रकार के आधार पर परिणाम देख सकते हैं। सभी परिणाम नैंप के मुख्य आउटपुट टैब में दिखाए जाते हैं, लेकिन आप विशिष्ट डेटा पर अधिक जानकारी के लिए अन्य टैब का उपयोग कर सकते हैं।

अपने परिणाम पढ़ें। एक बार स्कैन पूरा हो जाने के बाद, आप नैंप आउटपुट टैब के निचले भाग पर "Nmap किया हुआ" संदेश देखेंगे। अब आप स्कैन किए गए प्रकार के आधार पर परिणाम देख सकते हैं। सभी परिणाम नैंप के मुख्य आउटपुट टैब में दिखाए जाते हैं, लेकिन आप विशिष्ट डेटा पर अधिक जानकारी के लिए अन्य टैब का उपयोग कर सकते हैं। - पोर्ट / होस्ट - यह टैब उन पोर्ट की सेवाओं सहित आपके पोर्ट स्कैन के परिणाम दिखाता है।

- टोपोलॉजी - यह आपके द्वारा किए गए स्कैन के लिए ट्रेसरआउट दिखाता है। यहां आप देख सकते हैं कि लक्ष्य तक पहुंचने के लिए आपका डेटा कितने hops पास करता है।

- होस्ट विवरण - इसमें आपके लक्ष्य का अवलोकन शामिल है, जो स्कैन के माध्यम से प्राप्त किया जाता है, जैसे पोर्ट की संख्या, आईपी पते, होस्ट नाम, ऑपरेटिंग सिस्टम आदि।

- स्कैन - यह टैब आपके पहले चलाए गए स्कैन की नौकरियों को बचाता है। यह आपको मापदंडों के एक विशिष्ट सेट के साथ जल्दी से rescan करने की अनुमति देता है।

- पोर्ट / होस्ट - यह टैब उन पोर्ट की सेवाओं सहित आपके पोर्ट स्कैन के परिणाम दिखाता है।

विधि 2 की 2: कमांड लाइन का उपयोग करना

- Nmap इंस्टॉल करें। Nmap का उपयोग करने से पहले, आपको सॉफ़्टवेयर इंस्टॉल करना होगा ताकि आप इसे अपने ऑपरेटिंग सिस्टम की कमांड लाइन से चला सकें। डेवलपर से किसी भी कीमत पर Nmap छोटा और उपलब्ध है। अपने ऑपरेटिंग सिस्टम के लिए नीचे दिए गए निर्देशों का पालन करें:

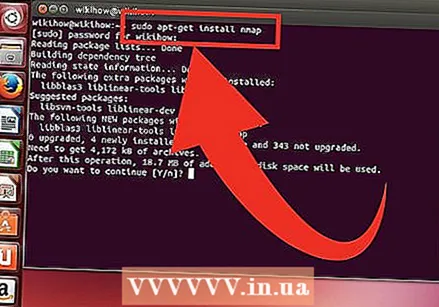

- लिनक्स - अपने रिपॉजिटरी से Nmap को डाउनलोड और इंस्टॉल करें। Nmap अधिकांश लिनक्स रिपॉजिटरी के लिए उपलब्ध है। अपने वितरण के आधार पर नीचे दी गई कमांड चलाएँ:

- रेड हैट, फेडोरा, SUSE

rpm -vhU http://nmap.org/dist/nmap-6.40-1.i386.rpm (32-बिट) OR

rpm -vhU http://nmap.org/dist/nmap-6.40-1.x86_64.rpm (64-बिट) - डेबियन, उबंटू

sudo apt-get install नैमप

- रेड हैट, फेडोरा, SUSE

- खिड़कियाँ - Nmap से इंस्टॉलर डाउनलोड करें। आप इसे डेवलपर की वेबसाइट से मुफ्त में डाउनलोड कर सकते हैं। यह दृढ़ता से अनुशंसा की जाती है कि आप संभावित वायरस या नकली फ़ाइलों से बचने के लिए सीधे डेवलपर से डाउनलोड करें। इंस्टॉलर आपको सही फ़ोल्डर में निकालने के बिना Nmap की कमांड लाइन टूल को जल्दी से स्थापित करने की अनुमति देता है।

- यदि आप जेनमैप ग्राफिकल यूजर इंटरफेस नहीं चाहते हैं, तो आप इसे इंस्टॉलेशन प्रक्रिया के दौरान अनचेक कर सकते हैं।

- मैक ओएस एक्स - डिस्क छवि फ़ाइल Nmap डाउनलोड करें। इसे डेवलपर की वेबसाइट से मुफ्त में डाउनलोड किया जा सकता है। यह दृढ़ता से अनुशंसा की जाती है कि आप संभावित वायरस या नकली फ़ाइलों से बचने के लिए सीधे डेवलपर से डाउनलोड करें। अपने सिस्टम पर Nmap इंस्टॉल करने के लिए शामिल इंस्टॉलर का उपयोग करें। एनएएमपी को ओएस एक्स 10.6 या उच्चतर की आवश्यकता होती है।

- लिनक्स - अपने रिपॉजिटरी से Nmap को डाउनलोड और इंस्टॉल करें। Nmap अधिकांश लिनक्स रिपॉजिटरी के लिए उपलब्ध है। अपने वितरण के आधार पर नीचे दी गई कमांड चलाएँ:

- कमांड लाइन खोलें। आप कमांड लाइन से Nmap कमांड शुरू करते हैं, और परिणाम कमांड के नीचे प्रदर्शित होते हैं। स्कैन को बदलने के लिए आप चर का उपयोग कर सकते हैं। आप कमांड लाइन पर किसी भी निर्देशिका से स्कैन चला सकते हैं।

- लिनक्स - टर्मिनल खोलें यदि आप अपने लिनक्स वितरण के लिए एक जीयूआई का उपयोग कर रहे हैं। टर्मिनल का स्थान प्रति वितरण में भिन्न होता है।

- खिड़कियाँ - इसे विंडोज की + आर दबाकर और रन फील्ड में "cmd" टाइप करके एक्सेस किया जा सकता है। विंडोज 8 में, विंडोज की + एक्स दबाएं और मेनू से कमांड प्रॉम्प्ट चुनें। आप किसी अन्य फ़ोल्डर से Nmap स्कैन चला सकते हैं।

- मैक ओएस एक्स - एप्लिकेशन फ़ोल्डर की उपयोगिता सबफ़ोल्डर में टर्मिनल एप्लिकेशन खोलें।

- लिनक्स - टर्मिनल खोलें यदि आप अपने लिनक्स वितरण के लिए एक जीयूआई का उपयोग कर रहे हैं। टर्मिनल का स्थान प्रति वितरण में भिन्न होता है।

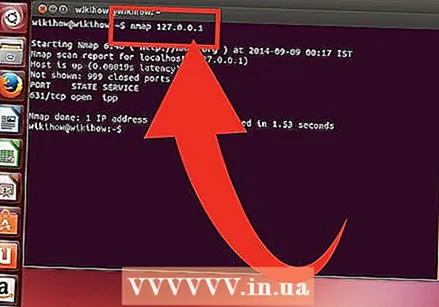

अपने लक्षित दर्शकों के द्वार स्कैन करें। मानक स्कैन करने के लिए, nmap लक्ष्य> टाइप करें। यह लक्ष्य को पिंग करेगा और बंदरगाहों को स्कैन करेगा। यह एक ऐसा स्कैन है जिसका आसानी से पता लगाया जा सकता है। परिणाम स्क्रीन पर प्रदर्शित होते हैं। सभी परिणाम देखने के लिए आपको फिर से स्क्रॉल करना पड़ सकता है।

अपने लक्षित दर्शकों के द्वार स्कैन करें। मानक स्कैन करने के लिए, nmap लक्ष्य> टाइप करें। यह लक्ष्य को पिंग करेगा और बंदरगाहों को स्कैन करेगा। यह एक ऐसा स्कैन है जिसका आसानी से पता लगाया जा सकता है। परिणाम स्क्रीन पर प्रदर्शित होते हैं। सभी परिणाम देखने के लिए आपको फिर से स्क्रॉल करना पड़ सकता है। - स्कैन की तीव्रता और उद्देश्य के आधार पर, एनएएमपी स्कैन चलाने से आपके आईएसपी के नियम और शर्तों के खिलाफ जा सकते हैं और संदिग्ध दिखाई दे सकते हैं। अपने देश के नेटवर्क के अलावा अन्य लक्ष्यों पर Nmap स्कैन चलाने से पहले हमेशा अपने देश और अपने ISP अनुबंध की जाँच करें।

एक कस्टम स्कैन चलाएं। आप स्कैन के मापदंडों को बदलने के लिए कमांड लाइन पर चर का उपयोग कर सकते हैं, जिसके परिणामस्वरूप अधिक विस्तृत या कम विस्तृत परिणाम होंगे। स्कैन चर बदलने से स्कैन की गहराई बदल जाएगी। आप एक स्थान से अलग कई चर जोड़ सकते हैं। लक्ष्य के सामने चर रखें: nmap चर> चर> लक्ष्य>

एक कस्टम स्कैन चलाएं। आप स्कैन के मापदंडों को बदलने के लिए कमांड लाइन पर चर का उपयोग कर सकते हैं, जिसके परिणामस्वरूप अधिक विस्तृत या कम विस्तृत परिणाम होंगे। स्कैन चर बदलने से स्कैन की गहराई बदल जाएगी। आप एक स्थान से अलग कई चर जोड़ सकते हैं। लक्ष्य के सामने चर रखें: nmap चर> चर> लक्ष्य> - -SS - यह SYN स्टील्थ स्कैन है। यह एक मानक स्कैन की तुलना में कम ध्यान देने योग्य है, लेकिन इसमें अधिक समय लग सकता है। कई आधुनिक फायरवॉल एक स्कैन स्कैन का पता लगा सकते हैं।

- -sn - यह एक पिंग स्कैन है। यह पोर्ट स्कैनिंग को निष्क्रिय कर देता है और केवल यह देखता है कि होस्ट ऑनलाइन है या नहीं।

- -ओ - यह ऑपरेटिंग सिस्टम का एक स्कैन है। स्कैन लक्ष्य ऑपरेटिंग सिस्टम को निर्धारित करने का प्रयास करेगा।

- -ए - यह चर कुछ सबसे अधिक उपयोग किए जाने वाले स्कैन का उपयोग करता है: ओएस का पता लगाने, संस्करण का पता लगाने, स्क्रिप्ट स्कैनिंग, और ट्रेसरआउट।

- एफ - यह तेजी से मोड को सक्रिय करता है और स्कैन किए जा रहे पोर्ट की संख्या को कम करता है।

- -v - यह आपके परिणामों में अधिक जानकारी प्रदर्शित करता है, जिससे उन्हें पढ़ना आसान हो जाता है।

XML फ़ाइल में स्कैन चलाएँ। आप किसी भी वेब ब्राउज़र में आसानी से पढ़ने के लिए अपने स्कैन के परिणाम को XML फ़ाइल में आउटपुट कर सकते हैं। ऐसा करने के लिए, आपको चर की आवश्यकता है -ओएक्स नई XML फ़ाइल को फ़ाइल नाम देने के साथ-साथ। संपूर्ण कमांड nmap –oX स्कैन Results.xml लक्ष्य> की तरह दिख सकती है।

XML फ़ाइल में स्कैन चलाएँ। आप किसी भी वेब ब्राउज़र में आसानी से पढ़ने के लिए अपने स्कैन के परिणाम को XML फ़ाइल में आउटपुट कर सकते हैं। ऐसा करने के लिए, आपको चर की आवश्यकता है -ओएक्स नई XML फ़ाइल को फ़ाइल नाम देने के साथ-साथ। संपूर्ण कमांड nmap –oX स्कैन Results.xml लक्ष्य> की तरह दिख सकती है। - XML फ़ाइल आपके वर्तमान कार्य स्थान में सहेजी जाएगी।

टिप्स

- लक्ष्य जवाब नहीं दे रहा है? स्कैन के बाद पैरामीटर "-P0" रखें। यह Nmap को स्कैन करना शुरू करने के लिए मजबूर करेगा भले ही प्रोग्राम को लगता है कि लक्ष्य मौजूद नहीं है। यह उपयोगी है अगर कंप्यूटर एक फ़ायरवॉल द्वारा अवरुद्ध है।

- आश्चर्य है कि स्कैन कैसे जाता है? जबकि स्कैन प्रगति पर है, स्पेसबार या किसी भी कुंजी को Nmap की प्रगति देखने के लिए दबाएं।

- यदि आपकी स्कैनिंग हमेशा के लिए (बीस मिनट या अधिक) लगती है, तो पैरामीटर "-F" को कमांड में जोड़ें ताकि Nmap केवल सबसे अधिक उपयोग किए जाने वाले पोर्ट को स्कैन करे।

चेतावनी

यदि आप अक्सर Nmap स्कैन चलाते हैं, तो ध्यान रखें कि आपका ISP (इंटरनेट सेवा प्रदाता) प्रश्न पूछ सकता है। कुछ ISP नियमित रूप से Nmap ट्रैफ़िक के लिए स्कैन करते हैं, और Nmap वास्तव में सबसे विनीत उपकरण नहीं है। Nmap एक बहुत प्रसिद्ध उपकरण हैकर्स द्वारा उपयोग किया जाता है, इसलिए आपको समझाना पड़ सकता है।

- सुनिश्चित करें कि आप लक्ष्य को स्कैन करने के लिए अधिकृत हैं! Www.whitehouse.gov को स्कैन करना केवल परेशानी के लिए पूछ रहा है। यदि आप किसी लक्ष्य को स्कैन करना चाहते हैं, तो scanme.nmap.org पर प्रयास करें। यह एक परीक्षण कंप्यूटर है, जिसे Nmap के लेखक द्वारा स्थापित किया गया है, जो बिना किसी परेशानी के स्कैन करने के लिए स्वतंत्र है।