विषय

दो प्रकार के हैकर्स हैं (जो सूचना प्रणालियों तक अनधिकृत पहुंच प्राप्त करते हैं) - वे जो बेहतर दुनिया बनाने के लिए चीजों को तोड़ना पसंद करते हैं और जो लोग परेशानी पैदा करना और दूसरों को नुकसान पहुंचाना पसंद करते हैं। बाद वाले वे होते हैं जिनकी आपको तलाश होनी चाहिए (पहले प्रकार के लिए बस एक खुले और खुले रूप की आवश्यकता होती है)। यदि आप चिंतित हैं कि आपके कंप्यूटर या इलेक्ट्रॉनिक डिवाइस को आपकी अनुमति के बिना एक्सेस किया गया है, तो इस सहज चिंता को हल्के में न लें और जल्दी से कार्य करें। हैकर्स डिवाइस में अनपेक्षित तरीके से टूट सकते हैं लेकिन यह भी समझते हैं कि, स्क्रीन को देखकर, आप पूरी तरह से महसूस कर सकते हैं। यहां कुछ संभावित संकेत दिए गए हैं कि आपकी सूचना प्रणाली को अवैध रूप से एक्सेस किया जा सकता है और इस मामले में कुछ त्वरित कार्रवाई सुझाव दिए जा सकते हैं।

कदम

भाग 1 का 2: संदिग्ध अनधिकृत पहुंच के संकेतों की पहचान करना

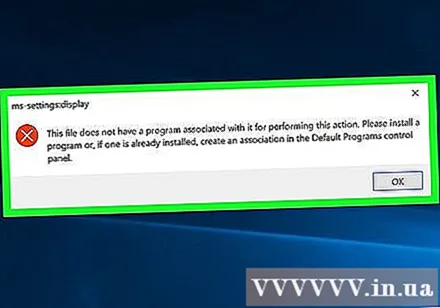

देखें कि क्या कंप्यूटर पर कुछ भी असामान्य हो रहा है। आप एक ऐसे व्यक्ति हैं जो कंप्यूटर को जानते हैं और यह किसी और की तुलना में बेहतर काम करता है।यदि यह पहले ठीक काम करता था, लेकिन फिर अचानक अजीब व्यवहार करने लगता है, तो यह समय या कुछ खराबी का संकेत हो सकता है। हालाँकि, निम्न समस्याएं अनधिकृत पहुँच का संकेत भी हो सकती हैं:- कुछ कार्यक्रम और फाइलें सामान्य रूप से नहीं खुलती हैं या काम नहीं करती हैं।

- एक फ़ाइल जिसे आपने कभी डिलीट नहीं किया है, वह चला गया है, रीसायकल बिन में रखा गया है, या हटा दिया गया है।

- आप अपने सामान्य पासवर्ड से प्रोग्राम एक्सेस नहीं कर सकते। आप ध्यान दें कि कंप्यूटर पर पासवर्ड बदल दिया गया है।

- आपके कंप्यूटर पर एक या अधिक प्रोग्राम दिखाई देते हैं जिन्हें आपने इंस्टॉल नहीं किया है।

- जब आप इसका उपयोग नहीं कर रहे होते हैं तो कंप्यूटर अक्सर नेटवर्क को मैन्युअल रूप से एक्सेस करते हैं।

- फ़ाइल सामग्री बदली गई है और आप उन परिवर्तनों को करने वाले नहीं हैं।

- प्रिंटर शायद अजीब व्यवहार करेगा। यह आपके द्वारा किए जाने वाले कार्यों को प्रिंट नहीं कर सकता है या यह उन पृष्ठों को प्रिंट करेगा जो आपके प्रिंट कार्य में नहीं हैं।

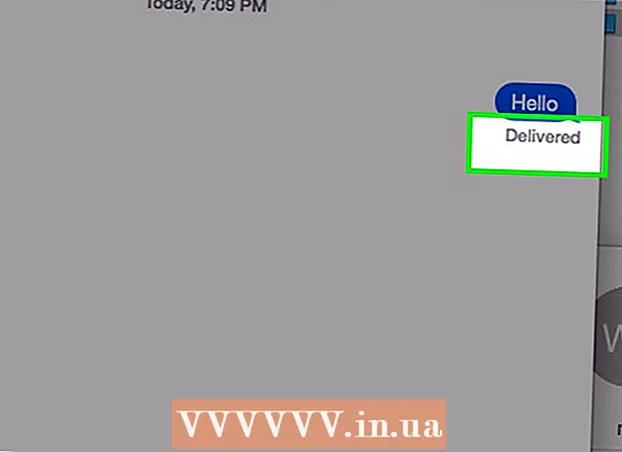

ऑनलाइन जाओ। यहां, आप अनधिकृत पहुंच के संदिग्ध संकेतों को भी देख सकते हैं:- एक या अधिक साइटें गलत पासवर्ड के कारण आपकी पहुंच से इनकार करती हैं। उन साइटों में से कई पर जाने का प्रयास करें जिन्हें आप आमतौर पर जाते हैं: यदि पासवर्ड एक्सेस से इनकार किया जाता है, तो ऐसा हो सकता है क्योंकि आपको अनधिकृत एक्सेस मिला है। क्या यह संभव था कि आपने फ़िशिंग ईमेल का जवाब दिया था (नकली ईमेल आपको अपना पासवर्ड / सुरक्षा विवरण बदलने के लिए कह रहा है)?

- आंतरिक पर खोज पुनर्निर्देशित है।

- अतिरिक्त ब्राउज़र स्क्रीन दिखाई दे सकती है। जब तक आप कुछ नहीं करते हैं, उन्हें चालू और बंद किया जा सकता है। वे गहरे या एक ही रंग के हो सकते हैं लेकिन आप उन्हें किसी भी तरह से देखेंगे।

- यदि आप एक डोमेन नाम खरीदते हैं, तो आप इसके लिए भुगतान करने पर भी इसे प्राप्त करने में सक्षम नहीं हो सकते हैं।

अन्य सामान्य मैलवेयर ढूंढें, अधिलेखित करें, ... अनधिकृत पहुंच। यहाँ कुछ अन्य लक्षण हैं जो अनधिकृत पहुँच से प्रकट हो सकते हैं:- नकली वायरस संदेश। भले ही आपके डिवाइस में वायरस का पता लगाने वाला सॉफ़्टवेयर हो: यदि नहीं, तो ये संदेश आपको स्वचालित रूप से सचेत कर देंगे; यदि हां, और आपको यह पता है कि आपके कार्यक्रम संदेश क्या दिखते हैं, तो नकली संदेशों से भी सावधान रहें। उन पर क्लिक न करें: यह एक घोटाला है, वे आपको अपने क्रेडिट कार्ड की जानकारी को घबराहट में प्रकट करने की कोशिश कर रहे हैं, आपके कंप्यूटर से वायरस को हटाने की कोशिश कर रहे हैं। ध्यान रखें कि हैकर अब आपके कंप्यूटर के नियंत्रण में है (देखें कि नीचे क्या करना है)।

- आपके ब्राउज़र में एक अतिरिक्त टूलबार दिखाई देता है। वे "सहायता" का संदेश ले सकते हैं। हालांकि, केवल एक टूलबार होना चाहिए, और यह संदेह होगा कि क्या ब्राउज़र में एक से अधिक थे।

- रैंडम और लगातार विंडो आपके कंप्यूटर पर दिखाई देते हैं। आपको उस प्रोग्राम को हटाने की आवश्यकता होगी जो इसके कारण था।

- एंटी-वायरस और एंटी-मैलवेयर सॉफ़्टवेयर काम नहीं करता है और कनेक्ट नहीं लगता है। आपका कार्य प्रबंधक या रजिस्ट्री संपादक भी काम नहीं कर सकता है।

- संपर्कों से आपको नकली ईमेल प्राप्त हुए।

- आपके बैंक खाते में पैसा खो गया है या आपको ऑनलाइन लेनदेन के लिए बिल मिला है जो आपने कभी नहीं किया।

यदि आपका किसी गतिविधि पर नियंत्रण नहीं है, तो आप अनधिकृत पहुंच के शिकार होने की संभावना को प्राथमिकता दें। विशेष रूप से, यदि माउस स्क्रीन पर चारों ओर घूमता है और वास्तविक परिणाम लाने वाली क्रियाएं करता है, तो संभावना है कि दूसरे छोर पर कोई व्यक्ति इसे नियंत्रित कर रहा है। यदि आपको कभी भी अपने कंप्यूटर पर कोई समस्या दूर करने के लिए दूरस्थ सहायता प्राप्त करनी हो, तो आपको पता होगा कि अच्छे इरादों के साथ क्या किया जाता है। यदि यह नियंत्रण आपकी सहमति के बिना किया जा रहा है, तो आपको हैक किया जा रहा है।- अपनी व्यक्तिगत जानकारी देखें। गूगल खुद। क्या Google व्यक्तिगत जानकारी देता है जिसे आप व्यक्तिगत रूप से प्रकट नहीं करते हैं? सबसे अधिक संभावना है कि वे तुरंत दिखाई नहीं देंगे लेकिन व्यक्तिगत जानकारी जारी होने की स्थिति में इस जोखिम के प्रति सतर्क रहना बहुत महत्वपूर्ण हो सकता है।

भाग 2 के 2: करने के लिए चीजें

नेटवर्क से डिस्कनेक्ट करें बिल्कुल अभी. आगे की जांच के दौरान सबसे अच्छी बात यह है कि अपनी ऑनलाइन कनेक्टिविटी को डिस्कनेक्ट और अक्षम करें। यदि हैकर अभी भी कंप्यूटर पर है, तो ऐसा करने से, आप कनेक्शन के स्रोत को हटा पाएंगे।- सॉकेट से राउटर को अनप्लग करें सुनिश्चित करें कि कोई कनेक्शन नहीं बचा है!

- इस पृष्ठ को कागज पर प्रिंट करें या बिजली से डिस्कनेक्ट करने से पहले एक पीडीएफ प्रिंट करें ताकि आप बिना ऑनलाइन जाए इस निर्देश का पालन कर सकें। या, इसे किसी अन्य अस्वीकृत डिवाइस पर पढ़ें।

कंप्यूटर को सुरक्षित मोड में शुरू करें। पूर्ण वियोग बनाए रखें और इसे फिर से खोलने के लिए कंप्यूटर के सुरक्षित मोड का उपयोग करें (अपने कंप्यूटर के मैनुअल की जांच करें यदि आपको यकीन नहीं है कि क्या करना है)।

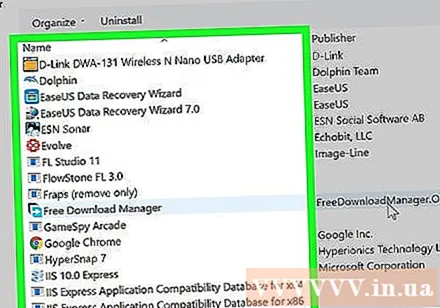

जांचें कि क्या कोई "नए कार्यक्रम" (जैसे एंटी-वायरस प्रोग्राम, एंटी-स्पाईवेयर ...) हैं या प्रोग्राम और फ़ाइल नहीं चल रहे हैं या नहीं खुला है। अगर कुछ भी पाया जाता है, तो उसे निकालने की पूरी कोशिश करें। यदि आप यह नहीं जानते हैं कि यह कैसे करना है, तो किसी ऐसे व्यक्ति की मदद लें, जो कंप्यूटर के बारे में जानता हो या आपके पास आने के लिए कंप्यूटर की मरम्मत सेवा को कॉल करता हो।

अपने कंप्यूटर को वायरस / स्पाईवेयर स्कैनर सॉफ्टवेयर के साथ स्कैन करें जिस पर आप भरोसा करते हैं (जैसे कि अवास्ट होम एडिशन, एवीजी फ्री एडिशन, एवीरा एंटीवायरस), आदि।)। फिर, किसी जानकार से मदद के लिए पूछें यदि आपको यकीन नहीं है कि क्या करना है।

यदि आपको कुछ भी नहीं मिल रहा है, तो किसी भी महत्वपूर्ण फाइल का बैकअप लें। अगला, पूर्ण सिस्टम रिस्टोर और कंप्यूटर अपडेट के लिए।

अपने बैंक और किसी भी खरीद खाते से संपर्क करें, जो आपको एक संदिग्ध समस्या से आगाह कर सकते हैं। अपने वित्त की सुरक्षा के लिए आगे क्या करना है, इस बारे में उनकी सलाह लें।

अपने दोस्तों को चेतावनी दें कि वे आपसे संभावित खतरनाक ईमेल प्राप्त कर सकते हैं। उन्हें ईमेल हटाने के लिए कहें और यदि आप उन्हें गलती से खोलते हैं तो किसी भी लिंक का पालन न करें। विज्ञापन

सलाह

- बाहर जाते समय नेटवर्क बंद कर दें।

- सबसे अच्छी विधि पहले से रोकथाम है।

- आपके द्वारा अनधिकृत पहुँच प्राप्त करने से पहले आपके पास ऑपरेटिंग सिस्टम रखने के लिए, बैकअप सॉफ़्टवेयर का उपयोग करें।

- एक एन्क्रिप्टेड यूएसबी ड्राइव के लिए महत्वपूर्ण फाइलों (जैसे परिवार के फोटो, दस्तावेज) का बैकअप लें और इसे सुरक्षित में रखें। या आप उन्हें OneDrive या Dropbox पर संग्रहीत कर सकते हैं।

- हमेशा एक बैकअप फ़ाइल बनाएँ।

- आप स्थान सेटिंग को पूरी तरह से बंद कर सकते हैं। साथ में एक मजबूत वर्चुअल प्राइवेट नेटवर्क (जैसे S F-Secure Freedome), ऐसा करने से आपके स्थान पर पिन-अप करने वाले बिन बुलाए आगंतुक की संभावना लगभग पूरी तरह से समाप्त हो जाएगी। इसके अलावा, फेसबुक पर अपना स्थान दर्ज न करें (उदाहरण के लिए "घर")।

चेतावनी

- इससे भी बदतर, हैकर्स आपके कंप्यूटर को "अनडेड" में बदल सकते हैं, इसका उपयोग अन्य कंप्यूटर / नेटवर्क पर हमला करने और अवैध कार्य करने के लिए करते हैं।

- यदि प्रोग्राम और फाइलें नहीं चल रही हैं या नहीं खुल रही हैं, तो एक इलेक्ट्रॉनिक फोटो या स्क्रीन पर एक लाइट शो, कंप्यूटर को एक नए ऑपरेटिंग सिस्टम के साथ स्थापित करने की आवश्यकता है या यदि हैकर ने बैकअप फ़ाइलों को नहीं तोड़ा है। आपको अपने कंप्यूटर की पिछली सेटिंग्स को पुनर्स्थापित करना होगा।

- अगर इसे अकेला छोड़ दें, इसकी जांच न करें, आपका कंप्यूटर पूरी तरह से बेकार हो सकता है और आपको अपने ऑपरेटिंग सिस्टम को फिर से इंस्टॉल करना होगा या नया खरीदना होगा।