लेखक:

Laura McKinney

निर्माण की तारीख:

4 अप्रैल 2021

डेट अपडेट करें:

1 जुलाई 2024

विषय

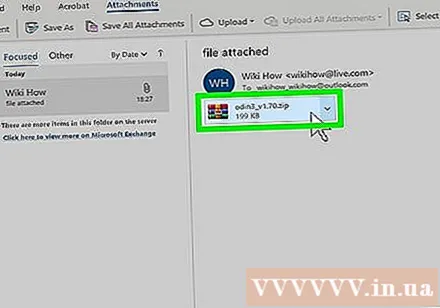

- विंडोज: हाल ही में खोली गई फ़ाइलों को देखने के लिए, कुंजी दबाएं खिड़कियाँ + इ फ़ाइल एक्सप्लोरर खोलने के लिए। विसंगति के संकेतों के लिए मुख्य डैशबोर्ड के नीचे "हाल की फाइलें" अनुभाग देखें। आप प्रारंभ मेनू के ऊपर हाल ही में खोले गए एप्लिकेशन भी देख सकते हैं।

- Mac: स्क्रीन के ऊपरी बाएँ कोने में Apple मेनू पर क्लिक करें और चुनें हाल के आइटम (हाल के आंकड़े)। आप क्लिक कर सकते हैं अनुप्रयोग (अनुप्रयोग) हाल ही में उपयोग किए गए अनुप्रयोगों को देखने के लिए, दस्तावेज़ (प्रलेखन) फ़ाइलों को देखने के लिए और सर्वर (सर्वर) "बहिर्वाह" कनेक्शन की सूची देखने के लिए।

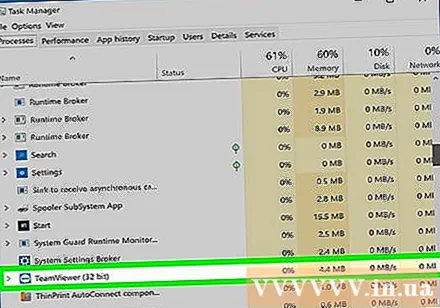

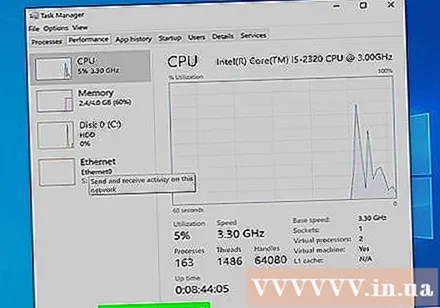

कार्य प्रबंधक या गतिविधि मॉनिटर खोलें। ये सुविधाएं आपको बता सकती हैं कि आपके कंप्यूटर पर क्या चल रहा है।

- विंडोज - प्रेस Ctrl + खिसक जाना + Esc.

- Mac - फ़ोल्डर खोलें अनुप्रयोग खोजक में, फ़ोल्डर पर डबल-क्लिक करें उपयोगिताएँ और डबल क्लिक करें गतिविधि की निगरानी.

यदि आप घुसपैठ को दूर नहीं कर सकते हैं तो पूरी प्रणाली को मिटा दें। यदि आपका कंप्यूटर अभी भी समझौता है या आपको लगता है कि अभी भी कुछ हानिकारक है, तो सिस्टम को साफ करने और ऑपरेटिंग सिस्टम को पुनर्स्थापित करने का एकमात्र निश्चित तरीका है। सबसे पहले, हालांकि, आपको अपना महत्वपूर्ण डेटा वापस करने की आवश्यकता है क्योंकि सब कुछ मिटा दिया जाएगा और रीसेट हो जाएगा।

- संक्रमित कंप्यूटर पर डेटा का बैकअप लेते समय, सुनिश्चित करें कि बैकअप लेने से पहले आप प्रत्येक फ़ाइल के लिए स्कैन करें। पुरानी फ़ाइलों को फिर से आयात करना आपके कंप्यूटर को फिर से संक्रमित कर सकता है।

- विंडोज या मैक कंप्यूटर को प्रारूपित करने के लिए निर्देश देखें और ऑपरेटिंग सिस्टम को पुनर्स्थापित करें।

भाग 2 का 2: भविष्य की घुसपैठ को रोकें

सुनिश्चित करें कि आपके फ़ायरवॉल में एक मानक विन्यास है। यदि आप एक वेब सर्वर या अन्य प्रोग्राम का उपयोग नहीं कर रहे हैं, जिसे आपके कंप्यूटर के लिए दूरस्थ पहुंच की आवश्यकता है, तो आपको कनेक्शन पोर्ट खोलने की आवश्यकता नहीं है। अधिकांश प्रोग्राम जिन्हें गेटवे का उपयोग करने की आवश्यकता होती है - जो कि आवश्यकता होने पर पोर्ट को खोलते हैं और जब प्रोग्राम उपयोग में नहीं होता है तब स्वयं बंद हो जाता है। अनिश्चित काल तक खुले पोर्ट आपके नेटवर्क को घुसपैठ के लिए असुरक्षित बना देंगे।

- आइए देखें कि अपने राउटर पर पोर्ट फ़ॉरवर्डिंग कैसे सेट करें और सुनिश्चित करें कि आपके द्वारा उपयोग किए जा रहे सर्वर के लिए आवश्यक होने तक कोई पोर्ट नहीं खुले हैं।

सुनिश्चित करें कि आपके द्वारा उपयोग किए जाने वाले पासवर्ड अत्यधिक सुरक्षित और अनुमान लगाने में कठिन हैं। आपके द्वारा उपयोग किए जाने वाले प्रत्येक पासवर्ड-सुरक्षित सेवा या प्रोग्राम में एक अद्वितीय पासवर्ड होना चाहिए जिसका अनुमान लगाना कठिन है। यह सुनिश्चित करने का एक तरीका है कि हैकर्स अन्य खातों तक पहुँचने के लिए समझौता सेवा के पासवर्ड का उपयोग नहीं कर सकते हैं। आसान संचालन के लिए पासवर्ड प्रबंधक उपयोगकर्ता गाइड देखें।

सार्वजनिक वाई-फाई स्पॉट के उपयोग से बचें। सार्वजनिक वाई-फाई स्पॉट जोखिम भरा है क्योंकि आपके पास नेटवर्क पर कोई नियंत्रण नहीं है। आपको नहीं पता कि क्या वही वाई-फाई उपयोगकर्ता आपके कंप्यूटर से ट्रैफ़िक को नियंत्रित कर रहा है। एक सार्वजनिक वाई-फाई प्रणाली के माध्यम से, अन्य एक खुले वेब ब्राउज़र या अन्य जानकारी तक पहुंच सकते हैं। अपने ट्रांसमिशन को एन्क्रिप्ट करने के लिए वाई-फाई से कनेक्ट होने पर आप हर बार वीपीएन का उपयोग करके जोखिम को कम कर सकते हैं।

- वीपीएन सेवा से कनेक्शन कैसे सेट करें, यह देखने के लिए वीपीएन कॉन्फ़िगरेशन कैसे सेट करें।

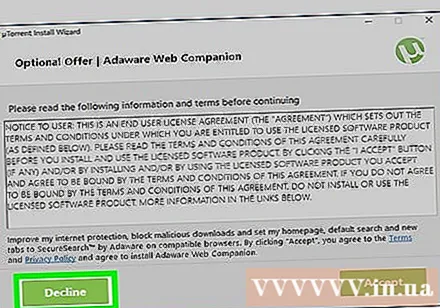

हमेशा ऑनलाइन लोड किए गए कार्यक्रमों से सावधान रहें। कई "मुफ्त" प्रोग्राम में अन्य सॉफ़्टवेयर होते हैं जिनकी आपको आवश्यकता नहीं होती है। यह सुनिश्चित करने के लिए कि आप किसी अन्य "निमंत्रण" को अस्वीकार करने के लिए स्थापना प्रक्रिया पर ध्यान दें। अवैध सॉफ़्टवेयर डाउनलोड करने से बचें, क्योंकि यह आपके ऑपरेटिंग सिस्टम को संक्रमित करने का एक परिचित तरीका है। विज्ञापन

सलाह

- ध्यान दें कि अपडेट स्थापित करने के लिए आपका कंप्यूटर अपने आप शुरू हो सकता है। कई नए कंप्यूटर स्वचालित रूप से सिस्टम को अपडेट करने के लिए सेट होते हैं, आमतौर पर रात में जब आप कंप्यूटर का उपयोग नहीं कर रहे होते हैं। यदि आप इसका उपयोग नहीं कर रहे हैं तो आपका कंप्यूटर अपने आप शुरू हो जाता है, ऐसा इसलिए है क्योंकि अपडेट को स्थापित करने के लिए स्लीप मोड में कंप्यूटर "जागृत" है।

- जबकि आपके कंप्यूटर को दूरस्थ रूप से एक्सेस किया जा सकता है, क्षमताएं आमतौर पर बहुत कम हैं। ऐसे कदम हैं जो आप घुसपैठ को रोकने के लिए उठा सकते हैं।